Vovalex라는 새로운 랜섬웨어 제품군은 CCleaner와 같은 인기있는 Windows 유틸리티로 위장한 불법 복제 소프트웨어를 통해 확산됩니다.

Vovalex 랜섬웨어에는이 등급의 다른 멀웨어와 구별되는 특별한 기능이 있습니다. 기능 및 운영 원칙 측면에서 Vovalex는 다른 랜섬웨어와 다르지 않습니다. 피해자의 파일을 암호화 한 다음 랜섬 노트를 남깁니다. 그러나 새로운 랜섬웨어를 발견 한 연구원 Vitaly Kremets는 흥미로운 기능을 공개했습니다.

전문가에 따르면 Vovalex는 프로그래밍 언어 D로 작성된 최초의 랜섬웨어 일 수 있습니다. 공식 웹 사이트의 설명에 따르면 D (또는 Dlang)의 제작자는 C ++에서 영감을 받았습니다. 그러나 D는 다른 언어에서 여러 구성 요소를 차용하는 것으로도 알려져 있습니다. 일반적으로 사이버 범죄자는 Dlang을 사용하지 않지만이 경우 Vitaly Kremets가 제안한 것처럼 공격자는 바이러스 백신 프로그램에 의한 탐지를 우회하려고 할 가능성이 높습니다.

2021-01-29: 🆕🔥#Vovalex #Ransomware … in #Dlang or 'D'|x64 ~32mb Size

Probably First Documented Ransomware Written in 'D'

Dlang Section Headers with "dmd" Compiler

1⃣._deh

2⃣.dp

3⃣.minfo

4⃣.tpXMR Monero Extortion |🤔D Likely Used to Bypass AV Detection

h/t @malwrhunterteam pic.twitter.com/XBjpsrbMLS— Vitali Kremez (@VK_Intel) January 29, 2021

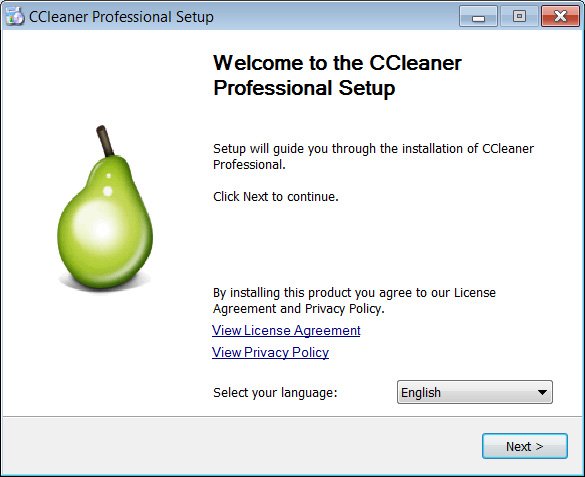

MalwareHunterTeam 팀은 Vovalex와 Vovalex 랜섬웨어 샘플을 VirusTotal에 게시했습니다. BleepingComputer의 사람들 1 샘플을 분석 한 결과 랜섬웨어가 Windows 시스템 용 CCleaner 유틸리티의 불법 복제품으로 배포된다는 결론에 도달했습니다. 시작 프로세스 중에 Vovalex는 CCleaner 설치 프로그램의 합법적 인 복사본을 열고 %Temp% 디렉터리에 임의의 파일 이름으로 복사본을 배치합니다.

그 후 악성 코드는 .vovalex 확장자를 추가하여 피해자의 컴퓨터에있는 파일을 암호화하기 시작합니다. 마지막 단계는 요구 사항이있는 메모를 바탕 화면 (README.VOVALEX.txt)에 복사하는 것입니다. 공격자는 디코더 용 0.5 XMR (Monero cryptocurrency)을 요구합니다. 달러로 환산하면 금액은 약 $ 69.54입니다.

다음은 Vovalex에 대한 요약입니다.

| 이름 | Vovalex 바이러스 |

| 콘택트 렌즈 | [email protected] |

| 랜섬웨어 참고 | README.VOVALEX.txt |

| 신장 | .vovalex |

| 발각2 | Trojan-Ransom.Vovalex (A), Ransom:Win64/Vovalex.MK!MTB, TrojanRansom.Win64.Vovalex |

| 조짐 | 파일 (사진, 동영상, 문서)의 확장자는 .vovalex 이며 열 수 없습니다. |

| 수정 도구 | 시스템이 Vovalex 바이러스의 영향을 받았는지 확인하십시오. |

User Review

( votes)References

- Vovalex는 D :로 작성된 최초의 랜섬웨어 일 가능성이 높습니다. bleepingcomputer.com

- 위협 백과 사전.